主机被植入挖矿代码:深度解析与应对策略

一、背景介绍

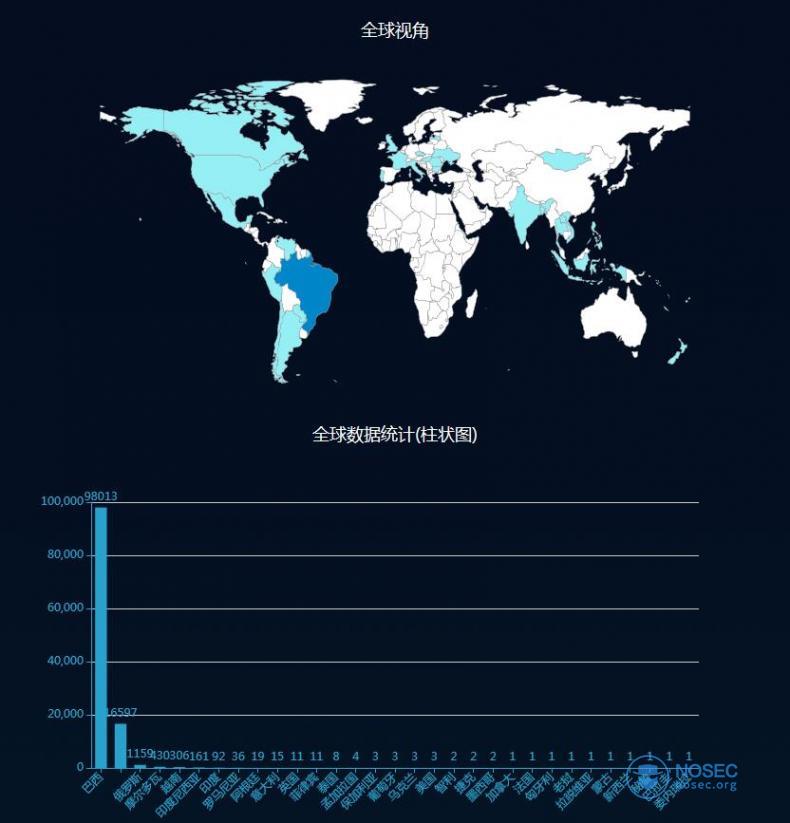

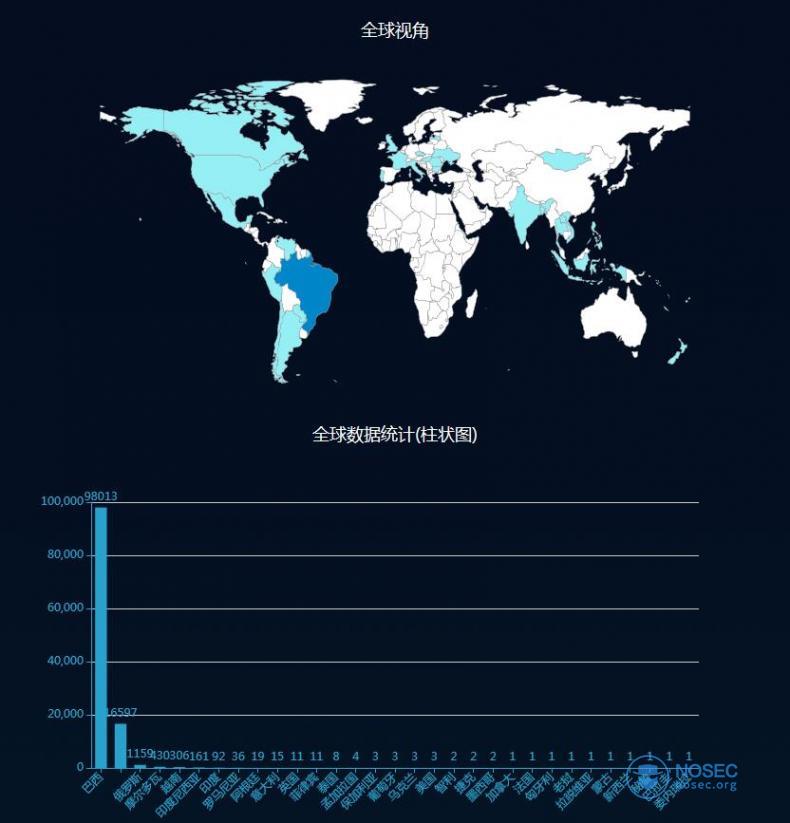

随着互联网技术的发展,加密货币挖矿成为了一种常见的网络攻击手段。攻击者通过入侵主机,植入挖矿代码,占用主机资源,挖掘数字货币。这种行为不仅会导致主机性能下降,还可能引发一系列网络安全问题。

二、为何攻击者选择挖矿代码

攻击者选择植入挖矿代码的主要原因在于它是一种“隐形攻击”。挖矿代码运行在主机的后台,不易被用户察觉,同时占用大量计算资源,导致主机性能下降。此外,挖矿代码的运行还会消耗大量电力,增加主机的运营成本。对于攻击者来说,这是一种低风险、高回报的攻击手段。

三、如何识别主机被植入挖矿代码

要识别主机是否被植入挖矿代码,可以从以下几个方面入手:

- 主机性能下降:挖矿代码占用大量计算资源,导致主机运行缓慢,甚至出现卡顿现象。

- 高耗电量:挖矿代码运行需要大量的电力支持,如果发现主机耗电量明显增加,可能是被植入了挖矿代码。

- 异常负载:通过监控工具查看主机负载情况,如果负载异常,可能是被植入了挖矿代码。

四、应对策略

- 定期更新软件和系统:攻击者往往利用漏洞进行攻击,定期更新软件和系统可以修补漏洞,降低被攻击的风险。

- 加强网络安全防护:使用防火墙、入侵检测系统等安全工具,提高主机的安全防护能力。

- 定期检查主机状态:定期查看主机性能、负载、耗电量等情况,发现异常及时处理。

- 备份重要数据:被攻击时,备份数据可以避免数据丢失。一旦被攻击,及时隔离并清理主机。清理完毕后恢复备份数据。如果发现数据已被窃取或破坏,应立即报警并联系专业人士处理。除此之外还可以通过使用专业的安全软件对主机进行全面扫描和清理等有效措施来防范和应对挖矿代码的入侵。只有采取全面的安全措施才能有效地保护主机的安全和稳定运行避免遭受不必要的损失和风险。总之对于主机安全我们不能掉以轻心要时刻保持警惕并采取有效的措施来防范和应对各种网络安全威胁。五、总结回顾与展望未来发展趋势随着区块链技术的普及和发展加密货币挖矿将继续成为网络攻击的一种重要手段因此我们需要持续关注网络安全领域的发展不断更新和完善防范措施以提高主机的安全防护能力同时随着人工智能和大数据技术的不断发展我们也能够更加精准地检测和防范网络攻击保障网络安全将成为一项长期而重要的任务综上所述防范主机被植入挖矿代码需要我们持续关注网络安全动态采取全面的安全措施提高主机的安全防护能力以确保网络的安全稳定运行。